Vollständiger Leitfaden für Windows-Sicherheit & Datenschutz

Meistern Sie die Windows-Sicherheit mit unserem umfassenden Leitfaden. Schützen Sie Ihren PC vor Viren, Malware und Datenschutzbedrohungen mit bewährten Techniken.

Von Mike Torres

Nach über 10 Jahren in der Cybersicherheit – von der Beratung von Unternehmen bis zur Hilfe für Alltagsnutzer – habe ich eine entscheidende Lektion gelernt: Gute Sicherheit muss nicht kompliziert sein. Sie muss nur konsequent sein.

Das Problem bei den meisten Sicherheitsratschlägen: Sie sind entweder so paranoid, dass niemand sie befolgt, oder so lasch, dass sie Sie verwundbar lassen. Die Realität? Sie brauchen praktische Sicherheit, die tatsächlich in Ihr tägliches Leben passt.

In diesem umfassenden Leitfaden führe ich Sie durch alles, was Sie benötigen, um Ihren Windows 11-PC vor den Bedrohungen zu schützen, denen Sie 2025 tatsächlich begegnen werden. Keine Panikmache, kein Verkauf unnötiger Software – nur die ungeschminkte Wahrheit darüber, was funktioniert.

Die moderne Bedrohungslandschaft verstehen

Lassen Sie mich ehrlich sein, womit Sie es wirklich zu tun haben. Die Bedrohungen für Windows-Nutzer im Jahr 2025 haben sich erheblich von den einfachen Viren der Vergangenheit weiterentwickelt.

Das sehe ich am häufigsten in meiner Beratungsarbeit:

Ransomware: Die wachsende Bedrohung

Stellen Sie sich Ransomware wie eine digitale Geiselnahme vor. Kriminelle verschlüsseln Ihre Dateien und fordern Zahlung für den Entschlüsselungsschlüssel. Allein 2024 habe ich einem Dutzend Klienten bei der Wiederherstellung nach Ransomware-Angriffen geholfen, und hier ist, was die meisten Menschen nicht wissen: Die Angriffe werden gezielter und ausgefeilter.

Moderne Ransomware wartet oft wochenlang vor der Aktivierung und beschädigt dabei still und heimlich Ihre Backups. Deshalb brauchen Sie eine Defense-in-Depth-Strategie (mehr dazu später).

Phishing: Immer noch der Angriffsvektor Nr. 1

Ich weiß, es klingt banal, aber Phishing ist für über 80 % der erfolgreichen Einbrüche verantwortlich, die ich untersuche. Der Grund: Angreifer versuchen nicht mehr, Ihren Computer zu hacken – sie bringen Sie dazu, ihnen freiwillig Zugang zu gewähren.

Stellen Sie es sich wie jemanden in einer gefälschten UPS-Uniform vor, der an Ihrer Tür auftaucht. Sie sehen legitim aus, klingen professionell, sammeln aber tatsächlich Informationen, um Ihre Identität zu stehlen. Genau das tun moderne Phishing-E-Mails.

Malware und Spyware

Die altmodischen Viren, die Ihr System zum Absturz brachten? Die sind größtenteils verschwunden. Moderne Malware ist heimtückischer – sie will versteckt bleiben, während sie Ihre Daten stiehlt oder Ihren Computer für Kryptowährungs-Mining nutzt.

Häufige Typen, die ich regelmäßig sehe:

- Informationsdiebe: Ernten Passwörter, Kreditkarten, Browser-Cookies

- Adware: Fügt Werbung ein und leitet Ihre Suchen um (nervig, aber meist nicht verheerend)

- Trojaner: Getarnt als legitime Software, bieten sie Hintertür-Zugang

- Cryptominer: Nutzen die Ressourcen Ihres PCs zum Schürfen von Kryptowährung und verlangsamen alles

Schritt-für-Schritt-Anleitung zur Malware-Entfernung und Systembereinigung

Zero-Day-Exploits und Software-Schwachstellen

Bei Zero-Day-Exploits können Sie sich nicht mit Antivirensoftware schützen, weil die Schwachstelle unbekannt ist, bis sie bereits ausgenutzt wird. Deshalb ist es unerlässlich, Windows und alle Software auf dem neuesten Stand zu halten.

Ich habe zu viele Klienten gesehen, die kompromittiert wurden, weil sie Windows Update deaktiviert hatten, um die „Leistung zu verbessern”. Ja, Updates können nervig sein. Aber sie schließen kritische Sicherheitslücken, die Angreifer aktiv ausnutzen.

Datenschutzverletzung und Datenerfassung

Unternehmen – einschließlich Microsoft – sammeln enorme Mengen an Daten über Ihre Aktivitäten. Obwohl nicht so unmittelbar gefährlich wie Ransomware, kann diese Datenerfassung zu gezielter Manipulation, Datenschutzverletzungen, staatlicher Überwachung und Identitätsdiebstahl führen, wenn Datenbanken kompromittiert werden. Die gute Nachricht: Sie können diese Erfassung erheblich reduzieren, ohne die Windows-Funktionalität zu beeinträchtigen.

Die Defense-in-Depth-Strategie

Hier ist ein Sicherheitsprinzip, das ich jedem Klienten einschärfe: Verlassen Sie sich niemals auf eine einzige Sicherheitsmaßnahme.

Denken Sie daran, wie Sie Ihr Zuhause schützen. Sie schließen nicht nur die Haustür ab und nennen es sicher. Sie verriegeln Fenster, installieren vielleicht ein Sicherheitssystem, verwenden Außenbeleuchtung, lernen Ihre Nachbarn kennen. Jede Schicht bietet zusätzlichen Schutz, und Angreifer müssen mehrere Verteidigungen umgehen, um Erfolg zu haben.

Für Windows-Sicherheit sind dies Ihre wesentlichen Schichten:

Schicht 1: Integrierte Sicherheit (Microsoft Defender, Firewall) - Ihre erste Verteidigungslinie und ehrlich gesagt besser, als die meisten Menschen glauben. Diese Schicht fängt die meisten Bedrohungen automatisch ab, wenn sie richtig konfiguriert ist, und blockiert Malware, Exploits und unbefugten Netzwerkzugriff, bevor sie Ihre Daten erreichen.

Schicht 2: Software-Updates - Behebt Schwachstellen, bevor sie ausgenutzt werden können. Stellen Sie sich Updates wie das Verschließen neu entdeckter Fenster und Türen in Ihrem Sicherheitsperimeter vor. Angreifer zielen aktiv auf ungepatchte Systeme ab, weil sie genau wissen, wo die Schwachstellen sind.

Schicht 3: Starke Authentifizierung - Verhindert unbefugten Zugriff, selbst wenn andere Verteidigungen versagen. Wenn jemand Ihr Passwort stiehlt oder errät, stellt starke Authentifizierung (2FA, Biometrie) sicher, dass er ohne einen zweiten Identitätsnachweis nicht auf Ihre Konten zugreifen kann.

Schicht 4: Sicheres Verhalten - Die wichtigste Schicht und diejenige, die keine technische Lösung ersetzen kann. Sie können perfekte Sicherheitssoftware haben, aber wenn Sie freiwillig Ihr Passwort an einen Phisher geben oder Malware herunterladen, die als legitime Software getarnt ist, kann Technologie Sie nicht retten.

Schicht 5: Daten-Backups - Ihr Sicherheitsnetz, wenn alles andere versagt. Ransomware hat Ihre Dateien verschlüsselt? Hardware ausgefallen? Hausbrand hat Ihren PC zerstört? Backups bedeuten, dass Sie nur Zeit verlieren, keine Daten. Ohne Backups spielen Sie mit unersetzlichen Daten.

Die Schönheit dieses Ansatzes? Jede Schicht fängt auf, was die anderen verfehlen. Lassen Sie uns jede Schicht im Detail betrachten.

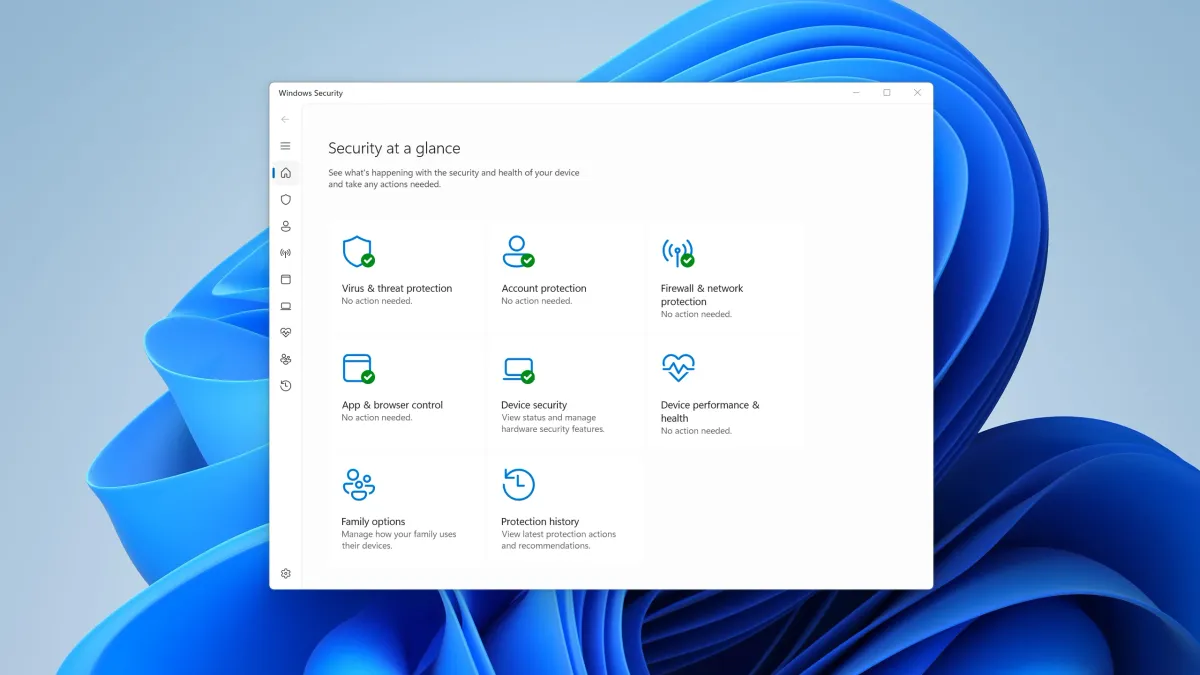

Schicht 1: Microsoft Defender und Windows-Firewall

Lassen Sie mich den Elefanten im Raum ansprechen: Brauchen Sie wirklich noch Antivirensoftware von Drittanbietern?

Für die meisten Nutzer lautet die ehrliche Antwort: nein. Microsoft Defender (umbenannt von Windows Defender im Jahr 2019) ist legitim effektiv geworden. Ich weiß, das widerspricht dem, was Antivirenfirmen Ihnen glauben machen wollen, aber ich bin hier, um ehrliche Ratschläge zu geben, nicht um Software zu verkaufen.

Warum Microsoft Defender jetzt ausreicht

Als Microsoft Defender 2009 als Microsoft Security Essentials startete, hätte ich es nicht empfohlen. Aber Microsoft hat im letzten Jahrzehnt stark investiert, und die aktuellen Fähigkeiten entsprechen oder übertreffen viele kostenpflichtige Alternativen.

Das Risiko hier: Antiviren-Marketing hat viele Nutzer überzeugt, dass Windows-Sicherheit kein „echter” Schutz ist. Das stimmt einfach nicht mehr.

Was Microsoft Defender bietet:

- Echtzeit-Malware-Erkennung (durchweg hohe Rankings bei AV-TEST und AV-Comparatives)

- Cloud-basierter Schutz gegen neu auftauchende Bedrohungen

- Ransomware-Schutz mit kontrolliertem Ordnerzugriff

- Exploit-Schutz (schützt vor Zero-Day-Angriffen)

- Firewall-Integration

- Netzwerkschutz

- Anwendungs- und Browserkontrolle

- Gerätesicherheitsüberwachung

Und hier ist, was die Leute übersehen: Es ist bereits in Windows integriert. Keine Leistungseinbußen durch Drittsoftware, keine nervigen Pop-ups, die versuchen, Sie zum Upselling zu bewegen, keine Kompatibilitätskonflikte.

Microsoft Defender richtig einrichten

Das Problem: Microsoft Defender funktioniert nur, wenn er richtig konfiguriert ist. Lassen Sie mich Sie durch die wesentlichen Einstellungen führen.

Kernschutz aktivieren (5 Minuten):

- Öffnen Sie Windows-Sicherheit (im Startmenü danach suchen)

- Gehen Sie zu Viren- & Bedrohungsschutz

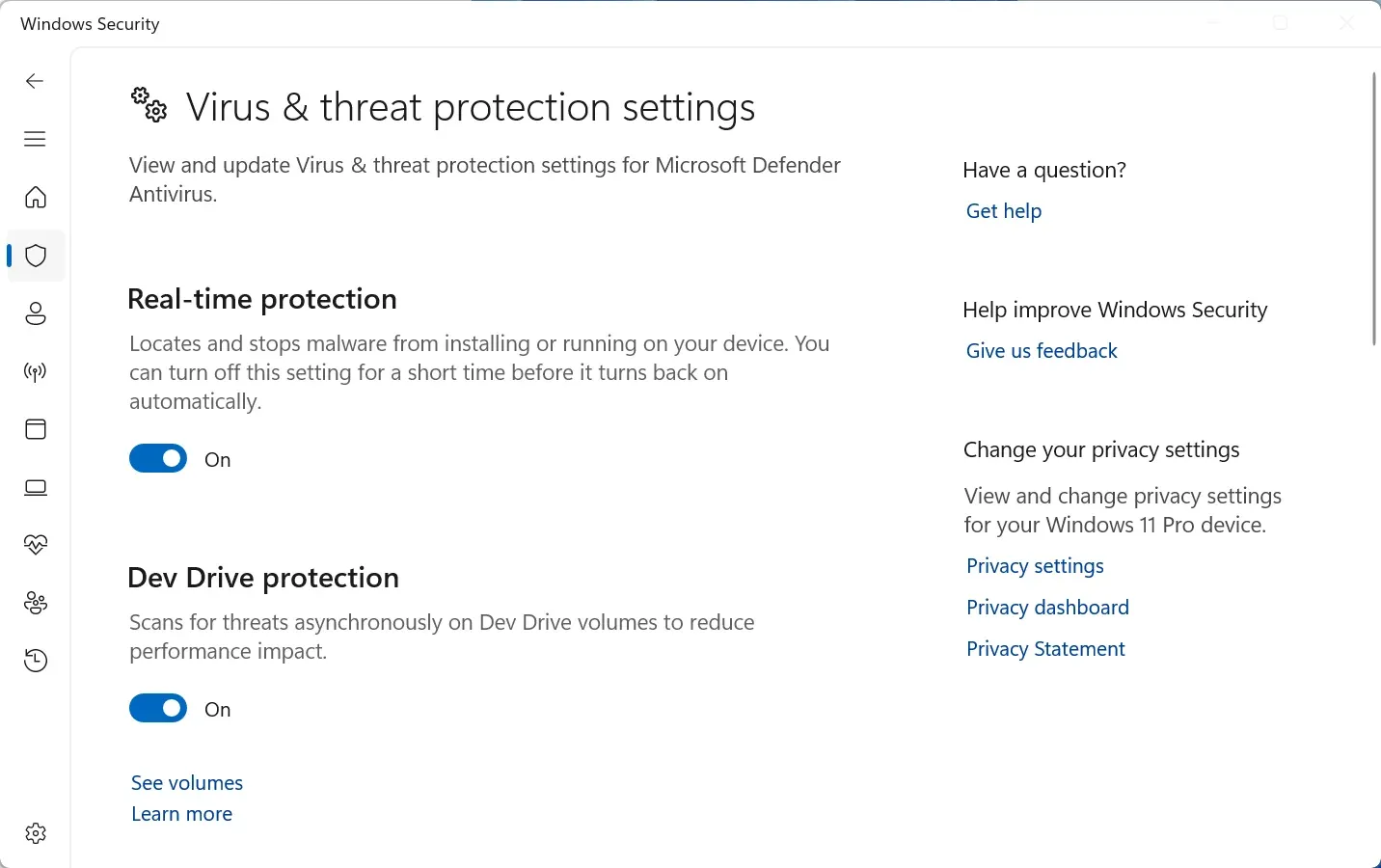

- Klicken Sie auf Einstellungen verwalten unter Einstellungen für Viren- & Bedrohungsschutz

- Überprüfen Sie, dass diese aktiviert sind:

- Echtzeitschutz - EIN (fängt Bedrohungen ab, sobald sie ankommen)

- Cloudbasierter Schutz - EIN (nutzt Microsofts Cloud-Intelligenz)

- Automatische Übermittlung von Beispielen - EIN (hilft bei der Identifizierung neuer Bedrohungen)

- Manipulationsschutz - EIN (verhindert, dass Malware Defender deaktiviert)

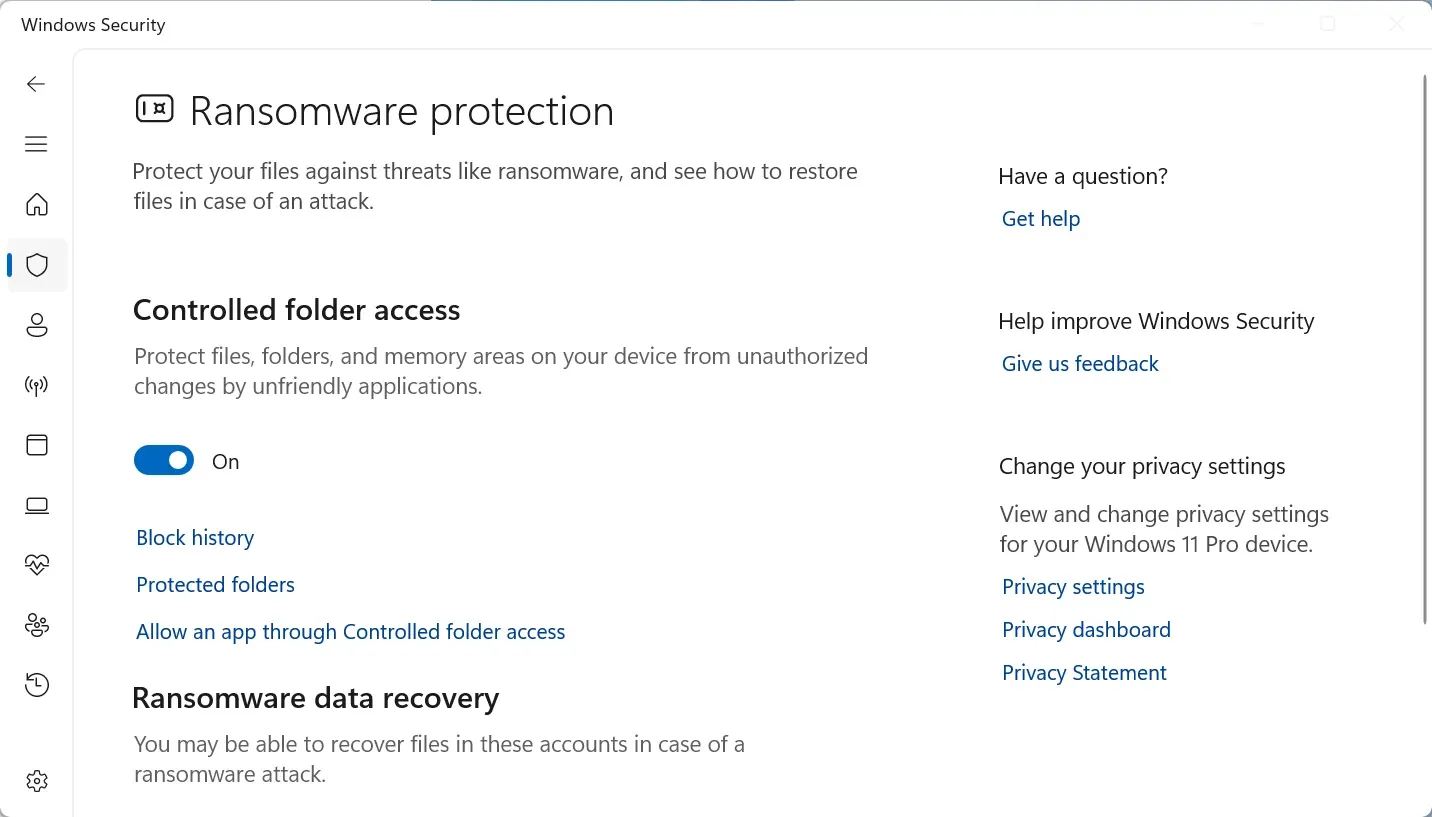

Ransomware-Schutz konfigurieren:

Dies ist kritisch und wird zu wenig genutzt. Der kontrollierte Ordnerzugriff verhindert, dass nicht autorisierte Anwendungen Ihre wichtigen Dateien ändern.

- Gehen Sie in Windows-Sicherheit zu Viren- & Bedrohungsschutz

- Scrollen Sie nach unten zu Ransomware-Schutz

- Klicken Sie auf Ransomware-Schutz verwalten

- Schalten Sie Kontrollierten Ordnerzugriff EIN

- Klicken Sie auf Geschützte Ordner und überprüfen Sie, dass Ihre Ordner Dokumente, Bilder, Desktop aufgeführt sind

- Wenn Sie andere Ordner für wichtige Dateien verwenden, fügen Sie diese hinzu

Wichtiger Vorbehalt: Einige legitime Programme werden möglicherweise zunächst blockiert. Wenn dies passiert, klicken Sie auf „App durch kontrollierten Ordnerzugriff zulassen” und fügen Sie das spezifische Programm hinzu. Ja, es ist ein zusätzlicher Schritt, aber es lohnt sich – ich habe gesehen, wie diese Funktion Ransomware kaltgestellt hat.

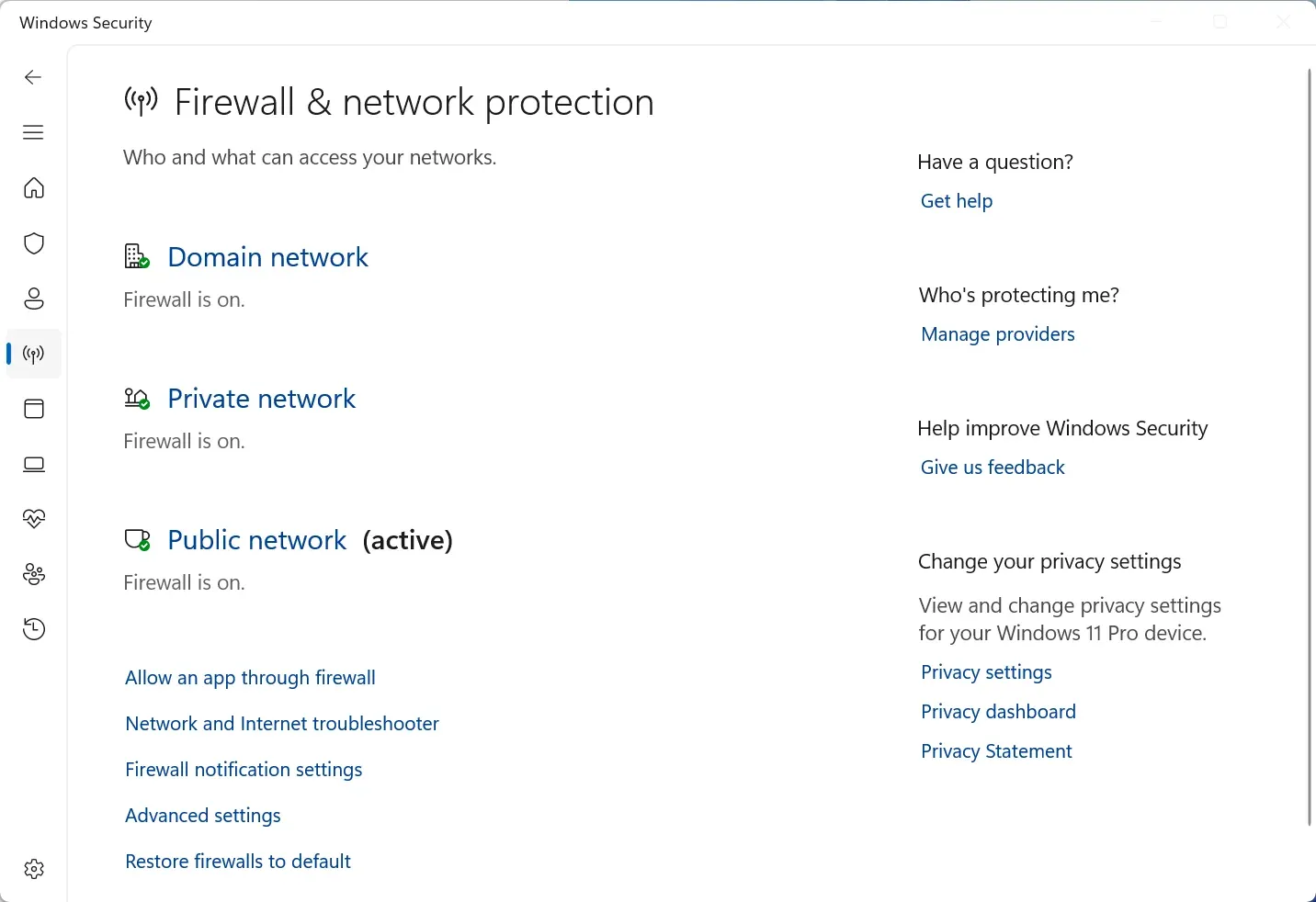

Windows-Firewall-Konfiguration

Die Windows-Firewall blockiert unbefugte Netzwerkverbindungen. Die meisten Menschen ändern sie nie, was tatsächlich in Ordnung ist – die Standardeinstellungen sind gut. Aber hier ist, was Sie überprüfen sollten:

- Öffnen Sie Windows-Sicherheit > Firewall- & Netzwerkschutz

- Stellen Sie sicher, dass die Firewall für alle drei Netzwerktypen EIN ist:

- Domänennetzwerk (wenn Sie sich in einem Arbeitsnetzwerk befinden)

- Privates Netzwerk (Heim-WLAN)

- Öffentliches Netzwerk (Café-WLAN)

- Klicken Sie auf App durch Firewall zulassen und überprüfen Sie die Liste

Wonach Sie suchen sollten: Anwendungen, die Sie nicht erkennen oder verwenden. Wenn Sie etwas Verdächtiges sehen, recherchieren Sie es, bevor Sie Netzwerkzugriff erlauben.

Wann Sie Drittanbieter-Antivirus benötigen könnten

Ich sage nicht, dass Drittanbieter-Antivirus niemals lohnenswert ist. Erwägen Sie kostenpflichtige Lösungen, wenn:

Sie gebündelte Funktionen wünschen:

- VPN-Dienst enthalten

- Passwort-Manager

- Kindersicherung

- Identitätsdiebstahl-Überwachung

- Dark-Web-Überwachung

- Premium-Support

Sie einem höheren Risiko ausgesetzt sind:

- Geschäftliche Nutzung (anderes Bedrohungsmodell)

- Sie regelmäßig Dateien aus fragwürdigen Quellen herunterladen

- Sie eine zentralisierte Verwaltung über mehrere PCs benötigen

- Compliance-Anforderungen für Ihre Branche

Sie Seelenfrieden wünschen: Und das ist völlig legitim. Wenn das Bezahlen für Antivirus Ihnen hilft, sich sicherer zu fühlen, hat dieser psychologische Nutzen einen Wert.

Meine Empfehlung: Beginnen Sie mit Microsoft Defender für 2-3 Monate. Stellen Sie sicher, dass er richtig konfiguriert ist. Wenn Sie das Gefühl haben, dass Sie mehr Funktionen oder Schutz benötigen, erwägen Sie dann Drittanbieter-Optionen. Aber lassen Sie sich vom Marketing nicht überzeugen, dass Microsoft Defender unzureichend ist – das ist er nicht.

Schicht 2: Windows-Updates und Software-Patching

Ich weiß. Windows Update kann unglaublich nervig sein. Es lädt Gigabytes zu ungünstigen Zeiten herunter, erzwingt Neustarts, wenn Sie mitten in der Arbeit sind, und bricht gelegentlich Dinge.

Aber hier ist, was ich jedem Klienten sage: Das Deaktivieren von Windows Update ist eines der riskantesten Dinge, die Sie tun können.

Warum Updates so wichtig sind

Stellen Sie sich Software-Schwachstellen wie unverschlossene Fenster in Ihrem Haus vor. Wenn Microsoft eine Schwachstelle entdeckt, veröffentlichen sie einen Patch, um dieses Fenster zu verschließen. Aber hier ist das Problem: Der Akt der Veröffentlichung eines Patches sagt Angreifern genau, wo das unverschlossene Fenster ist.

Innerhalb von Tagen (manchmal Stunden) nach der Veröffentlichung eines Patches erstellen Angreifer Exploits, die auf Systeme abzielen, die noch nicht aktualisiert wurden. Deshalb folgt auf den „Patch Tuesday” (Microsofts monatlicher Update-Zyklus) der „Exploit Wednesday” – Angreifer zielen sofort auf ungepatchte Systeme ab.

Echtes Beispiel aus meiner Beratungsarbeit: 2024 wurde das Unternehmen eines Klienten drei Wochen nach dem Patchen der Schwachstelle durch Microsoft mit Ransomware infiziert, die ausgenutzt wurde. Das Unternehmen hatte automatische Updates deaktiviert, um Störungen zu vermeiden. Diese „Bequemlichkeit” kostete sie über 50.000 $ für Wiederherstellung, verlorene Produktivität und – weil sie den Einbruch melden mussten – beschädigten Ruf.

Windows Update richtig konfigurieren

Sie können Updates nicht deaktivieren (bei Windows 11 Home), aber Sie können steuern, wann sie stattfinden:

- Gehen Sie zu Einstellungen > Windows Update

- Klicken Sie auf Erweiterte Optionen

- Konfigurieren Sie unter Weitere Optionen:

- Updates für andere Microsoft-Produkte erhalten - Einschalten (aktualisiert Office usw.)

- Aktualisieren Sie mich - Einschalten (beschleunigt wichtige Sicherheitsupdates)

- Stellen Sie Nutzungszeiten so ein, dass sie mit der tatsächlichen Nutzung Ihres Computers übereinstimmen

- Erwägen Sie, Neustarts für über Nacht oder bestimmte Zeiten zu planen

Für Windows 11 Pro-Nutzer:

- Sie können Feature-Updates (neue Windows-Versionen) um bis zu 365 Tage aufschieben

- Aber schieben Sie niemals Sicherheitsupdates auf – diese adressieren aktive Bedrohungen

Das Risiko hier: Das Aufschieben von Sicherheitsupdates lässt Ihr System anfällig für Exploits, die Angreifer aktiv nutzen. Feature-Updates können warten; Sicherheitspatches nicht.

Jenseits von Windows: Drittanbieter-Software-Updates

Hier ist etwas, das die Leute übersehen: Ihre andere Software braucht auch Updates. Tatsächlich habe ich Einbrüche untersucht, bei denen der Einstiegspunkt veraltete Versionen von Browsern, Adobe Reader, Java, Media-Playern und Komprimierungswerkzeugen waren.

Das Risiko hier: Angreifer nutzen veraltete Drittsoftware genauso aggressiv wie Windows-Schwachstellen. Ein ungepatchter Browser ist eine offene Tür.

Meine Update-Strategie:

- Aktivieren Sie automatische Updates für Browser (die meisten tun dies standardmäßig jetzt)

- Deinstallieren Sie Software, die Sie nicht verwenden (weniger Programme = kleinere Angriffsfläche)

- Prüfen Sie monatlich auf Updates für wichtige Anwendungen

- Entfernen Sie Adobe Flash Player, falls noch installiert (eingestellt und gefährlich)

- Seien Sie misstrauisch gegenüber Update-Aufforderungen beim Surfen – echte Updates kommen von Systembenachrichtigungen, nicht von Web-Pop-ups

Schicht 3: Identitätsschutz und Authentifizierung

Lassen Sie uns über Passwörter sprechen, denn hier sehe ich die größte Lücke zwischen dem, was Menschen tun sollten, und dem, was sie tatsächlich tun.

Das Passwort-Problem

Hier ist die unbequeme Wahrheit: Die Passwörter, die die meisten Menschen verwenden, sind schrecklich. Nicht weil Sie nachlässig sind, sondern weil wir eine unmögliche Situation geschaffen haben. Sie sollen eindeutige Passwörter für über 100 Konten verwenden, sie komplex machen, regelmäßig ändern und niemals aufschreiben. Das ist unrealistisch.

Das Risiko hier: Wenn Sicherheitsratschläge unmöglich zu befolgen sind, befolgen die Menschen sie nicht. Dann verwenden sie „Passwort123” für alles und wundern sich, warum sie gehackt werden.

Die praktische Lösung: Passwort-Manager

Stellen Sie sich einen Passwort-Manager wie einen Tresor für Ihre Passwörter vor. Sie merken sich ein starkes Master-Passwort, und er generiert und speichert komplexe eindeutige Passwörter für jedes Konto.

Ich empfehle immer Passwort-Manager, weil:

- Sie wirklich zufällige Passwörter generieren (besser als alles, was Sie erstellen würden)

- Sie Passwörter automatisch ausfüllen (bequemer als Tippen)

- Sie auf allen Ihren Geräten funktionieren

- Sie nicht gephisht werden können (sie füllen Ihr Bankpasswort nicht auf einer gefälschten Bank-Website aus)

- Viele enthalten Dark-Web-Überwachung und Einbruchswarnungen

Kostenlose Optionen, die gut funktionieren:

- Bitwarden - Open Source, ausgezeichnete kostenlose Stufe

- Microsoft Authenticator - Wenn Sie bereits im Microsoft-Ökosystem sind

Kostenpflichtige Optionen mit mehr Funktionen:

- 1Password - Benutzerfreundlich, Familien-Sharing

- LastPass - Funktionsreich (obwohl sie Sicherheitsprobleme hatten)

- Dashlane - Gutes VPN enthalten

Erste Schritte mit Passwort-Managern: Der grundlegende Prozess ist:

- Installieren Sie den Passwort-Manager

- Erstellen Sie ein starkes Master-Passwort (verwenden Sie eine Passphrase wie „korrekt-pferd-batterie-heftklammer”)

- Beginnen Sie mit Ihren wichtigsten Konten (E-Mail, Banking)

- Fügen Sie nach und nach andere Konten hinzu

- Aktivieren Sie die Zwei-Faktor-Authentifizierung für den Passwort-Manager selbst

Ja, das erfordert anfangs Aufwand. Aber es ist eine einmalige Investition, die Ihre Sicherheit dramatisch verbessert.

Zwei-Faktor-Authentifizierung (2FA)

Hier ist eine weitere Schicht: Zwei-Faktor-Authentifizierung. Denken Sie daran wie an ein Riegelschloss an Ihrer Tür – selbst wenn jemand Ihren Schlüssel (Passwort) stiehlt, kann er ohne den zweiten Faktor nicht hinein.

Wie 2FA funktioniert: Nach der Eingabe Ihres Passworts geben Sie einen zweiten Identitätsnachweis an:

- Einen Code aus einer Authenticator-App

- Einen per SMS an Ihr Telefon gesendeten Code (weniger sicher, aber besser als nichts)

- Einen physischen Sicherheitsschlüssel

- Biometrische Verifizierung (Fingerabdruck, Gesicht)

Prioritätskonten für 2FA:

- E-Mail (wenn dies kompromittiert wird, können Angreifer alle anderen Passwörter zurücksetzen)

- Bank- und Finanzkonten

- Arbeitskonten

- Soziale Medien

- Passwort-Manager

- Cloud-Speicher

Meine Empfehlung: Verwenden Sie Authenticator-Apps (Microsoft Authenticator, Google Authenticator, Authy) anstelle von SMS, wenn möglich. SMS kann durch SIM-Swapping-Angriffe abgefangen werden, obwohl es immer noch besser ist als keine 2FA.

Umfassende Anleitung zur Einrichtung der Zwei-Faktor-Authentifizierung für wichtige Dienste behandelt Gmail, Microsoft-Konten, Banking-Apps und mehr.

Windows Hello und biometrische Anmeldung

Windows 11 enthält Windows Hello, mit dem Sie sich mit Ihrem Gesicht, Fingerabdruck oder einer PIN anstelle der Eingabe eines Passworts anmelden können.

Ist das sicher? Ja, tatsächlich. Hier ist warum:

- Die biometrischen Daten bleiben auf Ihrem Gerät (werden nicht zu Microsoft hochgeladen)

- Es verwendet spezielle Hardware (TPM 2.0-Chip in Windows 11 erforderlich)

- PINs sind gerätespezifisch (funktionieren nicht auf einem anderen Computer, selbst wenn jemand sie lernt)

- Schneller als das Tippen von Passwörtern (Bequemlichkeit erhöht die Sicherheitsakzeptanz)

So richten Sie Windows Hello ein:

- Gehen Sie zu Einstellungen > Konten > Anmeldeoptionen

- Konfigurieren Sie Gesichtserkennung, Fingerabdruckerkennung oder PIN je nach Hardware

- Behalten Sie Passwort als Backup-Methode

Das Risiko hier ist minimal, und die Bequemlichkeit ist erheblich. Ich verwende es selbst.

Schicht 4: Netzwerksicherheit

Ihre Internetverbindung ist ein Pfad in Ihren Computer. Lassen Sie uns sicherstellen, dass sie richtig gesichert ist.

Ihr Heimnetzwerk sichern

Ich bin erstaunt, wie viele Menschen Standard-Router-Passwörter verwenden. Das Problem: Diese Standards sind öffentlich verfügbar. Angreifer haben buchstäblich Datenbanken mit jedem Standard-Router-Passwort nach Hersteller.

Das Risiko hier: Standard-Router-Passwörter = unverschlossene Haustür. Ein Angreifer in WLAN-Reichweite kann auf Ihr Router-Admin-Panel zugreifen, Einstellungen ändern und Ihren gesamten Verkehr abfangen.

Wesentliche WLAN-Sicherheit (30 Minuten):

-

Router-Admin-Passwort ändern

- Melden Sie sich im Router-Admin-Panel an (normalerweise 192.168.1.1 oder 192.168.0.1)

- Finden Sie Admin-Anmeldeinformationen (nicht das WLAN-Passwort – das Router-Einstellungspasswort)

- Ändern Sie zu einem eindeutigen, starken Passwort

-

Router-Firmware aktualisieren

- Router haben auch Software, und sie braucht Updates

- Prüfen Sie die Website des Herstellers auf die neueste Firmware

- Einige neuere Router aktualisieren sich automatisch

-

WPA3-Verschlüsselung verwenden (oder WPA2, falls WPA3 nicht verfügbar ist)

- Verwenden Sie niemals WEP (uralt, völlig gebrochen)

- Finden Sie WLAN-Sicherheitseinstellungen im Router-Admin-Panel

- Aktivieren Sie WPA3-Personal, falls unterstützt, andernfalls WPA2-Personal

-

Standard-WLAN-Netzwerknamen (SSID) ändern

- Verwenden Sie nicht Ihren Namen oder Ihre Adresse

- Muss nicht zufällig sein – nur nicht identifizierend

- Beispiel: „FBI Überwachungswagen 7” (Humor optional)

-

WPS (WiFi Protected Setup) deaktivieren

- Bequem, aber anfällig

- In Router-Einstellungen finden und ausschalten

-

Gastnetzwerk für Smart-Geräte in Betracht ziehen

- Trennt IoT-Geräte von Ihren Haupt-Computern

- Wenn Ihr smarter Kühlschrank gehackt wird, kann er nicht auf Ihren PC zugreifen

Öffentliches WLAN: Wann Sie ein VPN benötigen

Ich werde ständig nach VPNs gefragt. Hier ist meine ehrliche Einschätzung: Für die meiste Heimnutzung brauchen Sie keins. Aber öffentliches WLAN ist anders.

Stellen Sie sich öffentliches WLAN vor wie laut sprechen in einem überfüllten Raum. Jeder in der Nähe kann Ihr Gespräch belauschen. Ein VPN erstellt einen privaten Tunnel, der das Belauschen verhindert.

Um sicher zu bleiben: Verwenden Sie ein VPN, wenn Sie mit Café-, Flughafen- oder Hotel-WLAN verbunden sind, besonders beim Zugriff auf Bank- oder Arbeitssysteme. Zu Hause in Ihrem gesicherten WLAN bieten HTTPS-Websites (das Schlosssymbol) ausreichende Verschlüsselung für die meisten Aktivitäten. VPNs schützen nicht vor Malware – sie verschlüsseln nur Ihre Verbindung.

VPN-Auswahlkriterien:

- No-Log-Richtlinie (überprüfen Sie, ob sie auditiert wurden)

- Kill-Switch (stoppt Internet, wenn VPN abbricht)

- Geschwindigkeit (prüfen Sie unabhängige Tests)

- Standort (einige Länder haben Datenspeicherungsgesetze)

- Preis (kostenlose VPNs ernten normalerweise stattdessen Ihre Daten)

Brauchen Sie jetzt eine VPN-Empfehlung? Wenn Sie reisen oder häufig öffentliches WLAN nutzen, erwägen Sie einen vertrauenswürdigen VPN-Anbieter mit unabhängig auditierten No-Log-Richtlinien und starker Verschlüsselung – vermeiden Sie kostenlose VPNs, die Ihre Daten verkaufen.

Schicht 5: Datenschutz und Backups

Lassen Sie mich unverblümt sein: Wenn Sie keine Backups haben, spielen Sie mit Ihren Daten.

Ich habe erwachsene Menschen weinen sehen, wenn ihnen klar wurde, dass jahrelange Familienfotos für immer verloren sind, weil Ransomware alles verschlüsselt hat und sie kein Backup hatten. Es ist herzzerreißend und völlig vermeidbar.

Die 3-2-1-Backup-Strategie

Das ist der Goldstandard: 3 Kopien Ihrer Daten, 2 verschiedene Speichertypen, 1 Kopie außer Haus.

Was das praktisch bedeutet: Originaldaten auf Ihrem PC, Backup auf externer Festplatte, Backup im Cloud-Speicher.

Das Risiko hier: Ransomware verschlüsselt angeschlossene Laufwerke. Wenn Ihr Backup-Laufwerk immer angeschlossen ist, wird es auch verschlüsselt. Ein Offline-Backup (nicht angeschlossene externe Festplatte) plus Cloud-Backup schützt sowohl vor Ransomware als auch vor physischen Katastrophen.

Um sicher zu bleiben: Halten Sie ein Backup nicht angeschlossen (wöchentlich rotierte Offline-externe Festplatte) und ein Backup außer Haus (Cloud). Dies schützt vor Ransomware, Hardwareausfall und physischen Katastrophen.

Windows-Backup und Dateiversionsverlauf

Windows enthält Backup-Tools, die die meisten Menschen nie aktivieren:

Dateiversionsverlauf (für persönliche Dateien):

- Externe Festplatte anschließen

- Gehen Sie zu Einstellungen > System > Speicher > Erweiterte Speichereinstellungen > Sicherungsoptionen

- Klicken Sie auf Laufwerk hinzufügen und wählen Sie Ihre externe Festplatte

- Schalten Sie Meine Dateien automatisch sichern ein

- Klicken Sie auf Weitere Optionen zum Konfigurieren:

- Wie oft sichern (ich empfehle stündlich)

- Wie lange Versionen aufbewahren (wenn Platz vorhanden, für immer)

- Welche Ordner einbeziehen

Systemabbild-Backup (für kompletten PC):

- Erstellt Snapshot des gesamten Systems

- Nützlich zur Wiederherstellung nach komplettem Ausfall

- Erfordert erheblichen Speicherplatz

- Zu finden unter Systemsteuerung > Sichern und Wiederherstellen (Windows 7)

Cloud-Backup-Optionen:

- OneDrive (enthalten in Microsoft 365)

- Google Drive

- Dropbox

- Backblaze (unbegrenztes PC-Backup für ~7 $/Monat)

Meine Empfehlung: Verwenden Sie Dateiversionsverlauf für kontinuierliches Backup auf externe Festplatte, plus Cloud-Backup für kritische Dateien. Testen Sie die Wiederherstellung von Dateien vierteljährlich, um zu überprüfen, dass Backups funktionieren.

BitLocker-Verschlüsselung

Wenn Ihr Laptop gestohlen wird, möchten Sie, dass der Dieb auf Ihre Dateien zugreift? BitLocker verhindert dies durch Verschlüsselung Ihres gesamten Laufwerks.

BitLocker-Verfügbarkeit:

- Enthalten in Windows 11 Pro, Enterprise, Education

- Nicht verfügbar in Windows 11 Home (erwägen Sie stattdessen Geräteverschlüsselung)

So aktivieren Sie BitLocker:

- Gehen Sie zu Einstellungen > Datenschutz & Sicherheit > Geräteverschlüsselung (Windows 11)

- Oder suchen Sie nach BitLocker in der Systemsteuerung

- Für Ihr Systemlaufwerk einschalten

- KRITISCH: Speichern Sie den Wiederherstellungsschlüssel irgendwo sicher (nicht auf dem verschlüsselten Laufwerk)

- Drucken Sie ihn aus und lagern Sie ihn physisch

- Speichern Sie im Microsoft-Konto

- Speichern Sie in Datei auf anderem Gerät

Warnung: Wenn Sie Ihren BitLocker-Wiederherstellungsschlüssel verlieren und Ihr Passwort vergessen, sind Ihre Daten dauerhaft unzugänglich. Das ist beabsichtigt – Verschlüsselung funktioniert.

Datenschutz-Kontrollen: Datenerfassung reduzieren

Lassen Sie uns den Elefanten im Raum ansprechen: Windows 11 sammelt viele Daten über Ihre Nutzung. Einiges davon verbessert Ihre Erfahrung, einiges finanziert Microsofts Werbegeschäft.

Sie können nicht alle Datenerfassung eliminieren, ohne die Windows-Funktionalität zu beeinträchtigen, aber Sie können sie erheblich reduzieren.

Diagnosedaten und Telemetrie

- Gehen Sie zu Einstellungen > Datenschutz & Sicherheit > Diagnose & Feedback

- Setzen Sie Diagnosedaten auf Nur erforderliche Diagnosedaten

- Erforderlich: Grundlegende Geräteinformationen, Einstellungen

- Optional: Detaillierte Nutzung, Absturzberichte, Browserdaten

- Schalten Sie diese Optionen AUS:

- Freihand- und Eingabeerkennung verbessern

- Maßgeschneiderte Erfahrungen

- Diagnosedaten anzeigen

- Klicken Sie auf Löschen unter Diagnosedaten löschen

Kompromiss: Einige Windows-Funktionen verwenden Diagnosedaten zur Verbesserung. Aber erforderliche Daten sind für die Grundfunktionalität ausreichend.

App-Berechtigungen

Überprüfen Sie App-Berechtigungen regelmäßig. Gehen Sie zu Einstellungen > Datenschutz & Sicherheit und beschränken Sie den Zugriff auf Standort, Kamera, Mikrofon für Apps, die sie nicht wirklich benötigen. Mein Ansatz: Beginnen Sie damit, alles abzulehnen, und gewähren Sie dann Berechtigungen nur, wenn Apps sie speziell für Funktionen anfordern, die Sie tatsächlich verwenden.

Aktivitätsverlauf und Werbe-ID

Windows verfolgt den Aktivitätsverlauf und verwendet eine Werbe-ID für personalisierte Werbung. Um das Tracking zu minimieren: Gehen Sie zu Einstellungen > Datenschutz & Sicherheit > Aktivitätsverlauf und schalten Sie „Meinen Aktivitätsverlauf an Microsoft senden” AUS, dann klicken Sie auf Löschen. Schalten Sie unter Allgemein die Werbe-ID und vorgeschlagene Inhaltsoptionen AUS. Dies eliminiert keine Werbung, macht sie nur allgemein statt gezielt.

Sichere Surf-Praktiken

Das Problem: Die beste Sicherheitssoftware der Welt kann Sie nicht schützen, wenn Sie auf bösartige Links klicken oder infizierte Dateien herunterladen. Ihr Verhalten ist die wichtigste Sicherheitsschicht.

Phishing-Versuche erkennen

Warnsignale, die auf Phishing hinweisen: Absenderadresse stimmt nicht mit der Unternehmensdomäne überein (fahren Sie mit der Maus über den Absendernamen, um zu verifizieren), allgemeine Begrüßungen („Sehr geehrter Kunde”), dringende Drohungen, die Panik erzeugen, Anfragen nach Passwörtern oder sensiblen Informationen per E-Mail, schlechte Grammatik und Rechtschreibung und verdächtige Links, bei denen die Hover-URL nicht mit dem angezeigten Text übereinstimmt.

Um sicher zu bleiben: Klicken Sie niemals auf E-Mail-Links für Bank- oder sensible Konten. Geben Sie Website-Adressen stattdessen direkt in Ihren Browser ein oder verwenden Sie zuvor gespeicherte Lesezeichen. Im Zweifelsfall rufen Sie das Unternehmen unter der Nummer von ihrer offiziellen Website an – nicht unter einer in der E-Mail angegebenen Nummer.

Browser-Sicherheitseinstellungen

Ihr Browser braucht auch Schutz. Lassen Sie mich durch die Sicherung von Microsoft Edge führen (ähnliche Prinzipien gelten für Chrome und Firefox):

Microsoft Edge-Sicherheit:

- Gehen Sie zu Einstellungen > Datenschutz, Suche und Dienste

- Verhinderung von Nachverfolgung: Auf Ausgeglichen setzen (Streng kann einige Websites kaputt machen)

- Microsoft Defender SmartScreen: Einschalten

- Potenziell unerwünschte Apps blockieren: Einschalten

- Stellen Sie unter Sicherheit sicher, dass Microsoft Defender SmartScreen EIN ist

Erweiterungs-Sicherheit: Browser-Erweiterungen haben vollen Zugriff auf Ihre Browserdaten. Seien Sie wählerisch:

- Nur aus offiziellen Browser-Stores installieren

- Bewertungen und Anzahl der Nutzer prüfen

- Überprüfen, welche Berechtigungen sie anfordern

- Erweiterungen deinstallieren, die Sie nicht aktiv nutzen

- Ich empfehle uBlock Origin zum Blockieren von Werbung (Sicherheitsvorteil – blockiert bösartige Werbung)

Nur-HTTPS-Modus: Moderne Browser können HTTPS-Verbindungen erzwingen und so das Abfangen verhindern.

- Edge: Einstellungen > Datenschutz > Sicherheit > „Automatisch zu HTTPS wechseln”

- Chrome: Einstellungen > Datenschutz > Sicherheit > „Immer sichere Verbindungen verwenden”

- Firefox: Einstellungen > Datenschutz > Nur-HTTPS-Modus

Download-Sicherheit

Vor dem Herunterladen von irgendetwas:

-

Überprüfen Sie, dass es von der offiziellen Quelle stammt

- Googeln Sie den Softwarenamen

- Suchen Sie nach der offiziellen Website (normalerweise erstes Ergebnis, URL sorgfältig prüfen)

- Vermeiden Sie Download-Seiten wie download.com, softonic.com, cnet downloads

- Diese bündeln Adware und potenziell unerwünschte Programme

-

Datei-Reputation prüfen

- Rechtsklick auf heruntergeladene Datei > Eigenschaften > Registerkarte Digitale Signaturen

- Überprüfen Sie, ob der Herausgeber mit dem erwarteten Unternehmen übereinstimmt

- Wenn keine digitale Signatur vorhanden ist, seien Sie misstrauisch

-

Vor dem Öffnen scannen

- Rechtsklick auf Datei > Mit Microsoft Defender scannen

- Lassen Sie es beenden, bevor Sie öffnen

-

Unbekannte Software recherchieren

- Suchen Sie „[Softwarename] Bewertung” und „[Softwarename] sicher”

- Prüfen Sie Reddit, Tech-Foren auf Nutzererfahrungen

- Seien Sie vorsichtig bei Software ohne Bewertungen

Warnsignale für bösartige Downloads:

- Dateierweiterung stimmt nicht mit dem behaupteten Typ überein (document.pdf.exe)

- Aus E-Mail-Anhang heruntergeladen

- Kam von Pop-up-Warnung oder Werbung

- Website erforderte Deaktivierung des Antivirenprogramms zur Installation

- Installation verlangt Admin-Rechte ohne klaren Grund

Vorfallreaktion: Was zu tun ist, wenn kompromittiert

Das Problem bei Sicherheitsverletzungen: Sie sind keine Frage des ob, sondern des wann. Selbst mit perfekten Sicherheitspraktiken könnten Sie um 2 Uhr morgens, wenn Sie erschöpft sind, auf einen überzeugenden Phishing-Link klicken, oder ein Zero-Day-Exploit könnte an Ihren Verteidigungen vorbeirutschen, bevor Patches verfügbar sind.

Ich habe Dutzende von Klienten durch Einbruchreaktionen geführt, und das Muster ist immer dasselbe: erst Panik, dann verzweifeltes Herausfinden, was zu tun ist. Lassen Sie mich Ihnen jetzt das Playbook geben, damit Sie, wenn (nicht falls) etwas passiert, genau wissen, wie Sie reagieren müssen. Schnelles, systematisches Handeln minimiert Schäden – Zögern und Verwirrung verstärken sie.

Sofortmaßnahmen

Bei Verdacht auf aktive Malware: Trennen Sie sofort die Internetverbindung (Ethernet abziehen oder WLAN ausschalten), um weiteren Datendiebstahl zu verhindern. Starten Sie noch nicht neu – einige Malware aktiviert sich beim Neustart. Machen Sie Telefon-Fotos von Fehlermeldungen, Lösegeld-Notizen oder seltsamen Pop-ups, um die Infektion zu dokumentieren.

Bei Verdacht auf Konto-Kompromittierung: Ändern Sie Passwörter sofort von einem anderen, sauberen Gerät. Aktivieren Sie 2FA, falls noch nicht aktiv. Überprüfen Sie kürzliche Kontoaktivitäten (Anmeldungen, gesendete E-Mails, Transaktionen), warnen Sie Kontakte, falls Spam von Ihrem Konto gesendet wurde, und widerrufen Sie den Zugriff für unbekannte verbundene Apps und Geräte.

Malware-Entfernungsprozess

Schritt 1: Im abgesicherten Modus starten

Der abgesicherte Modus lädt Windows mit minimalen Programmen, wodurch verhindert wird, dass die meiste Malware läuft.

- Gehen Sie zu Einstellungen > System > Wiederherstellung

- Unter Erweiterter Start, klicken Sie auf Jetzt neu starten

- Wählen Sie Problembehandlung > Erweiterte Optionen > Starteinstellungen > Neu starten

- Drücken Sie 4 oder F4 für abgesicherten Modus

Schritt 2: Microsoft Defender Offline-Scan ausführen

Dies ist ein leistungsstarkes Tool, das vor dem vollständigen Laden von Windows scannt:

- Im abgesicherten Modus, öffnen Sie Windows-Sicherheit

- Gehen Sie zu Viren- & Bedrohungsschutz

- Unter Aktuelle Bedrohungen, klicken Sie auf Scanoptionen

- Wählen Sie Microsoft Defender Offline-Scan

- Klicken Sie auf Jetzt scannen (dies startet Ihren PC neu)

Schritt 3: Zusätzliche Scan-Tools verwenden

Wenn Defender nichts findet, Sie aber immer noch misstrauisch sind:

- Malwarebytes (kostenlose Version funktioniert für einmalige Scans)

- Kaspersky Virus Removal Tool (kostenlos, seriös)

- HitmanPro (gut beim Finden von Rootkits)

Schritt 4: Auf Persistenzmechanismen prüfen

Malware stellt oft sicher, dass sie Neustarts überlebt:

- Autostart-Programme prüfen: Task-Manager > Autostart-Registerkarte

- Geplante Aufgaben überprüfen: Aufgabenplanung (im Start suchen)

- Browser-Erweiterungen untersuchen: Alles Unbekannte entfernen

- Hosts-Datei prüfen: C:\Windows\System32\drivers\etc\hosts (sollte größtenteils leer sein)

Schritt 5: Alle Passwörter ändern

Nach der Bereinigung der Infektion:

- Passwörter für alle wichtigen Konten ändern

- Dies zunächst von einem sauberen Gerät tun (falls Keylogger nicht entfernt wurde)

- Beginnen Sie mit E-Mail-, Bank-, Arbeitskonten

Wann Windows neu installieren

Manchmal ist es besser, Ihre Verluste zu begrenzen:

Erwägen Sie eine Neuinstallation, wenn:

- Malware nach Entfernung immer wieder auftaucht

- System ist schwer beschädigt

- Sie ein Rootkit vermuten (sehr tiefe Malware)

- Ransomware Dateien verschlüsselt hat

- Sie dem System nicht vertrauen, dass es vollständig sauber ist

So installieren Sie neu, während Sie Dateien behalten:

- Sichern Sie wichtige Dateien auf externe Festplatte (scannen Sie sie zuerst)

- Gehen Sie zu Einstellungen > System > Wiederherstellung

- Unter Diesen PC zurücksetzen, klicken Sie auf PC zurücksetzen

- Wählen Sie Eigene Dateien beibehalten (oder Alles entfernen für kompletten Neuanfang)

- Folgen Sie dem Assistenten

Ja, das kostet Zeit. Aber es garantiert ein sauberes System und ist oft schneller als der Kampf gegen hartnäckige Malware.

Erweiterte Sicherheit für Hochrisiko-Nutzer

Die bisher behandelten Sicherheitsmaßnahmen schützen 95 % der Windows-Nutzer vor 95 % der Bedrohungen. Aber einige von Ihnen brauchen mehr. Vielleicht handhaben Sie sensible Kundendaten, arbeiten im Finanz- oder Gesundheitswesen, sind Journalist oder Aktivist, oder Sie sind einfach besonders paranoid (keine Verurteilung – Sicherheitsparanoia ist oft gerechtfertigt).

Hier ist meine ehrliche Einschätzung: Diese erweiterten Maßnahmen fügen Komplexität hinzu und können normale Arbeitsabläufe unterbrechen, wenn sie falsch konfiguriert sind. Implementieren Sie sie nur, wenn Ihr Bedrohungsmodell tatsächlich dieses Schutzniveau erfordert. Für die meisten Nutzer sind die früheren Abschnitte mehr als ausreichend. Aber wenn Sie zu den 5 % gehören, die Defense-in-Depth über die Grundlagen hinaus benötigen, sollten Sie Folgendes in Betracht ziehen.

Windows Sandbox

Führen Sie nicht vertrauenswürdige Programme isoliert aus, ohne Ihr Hauptsystem zu riskieren. Denken Sie daran wie an eine wegwerfbare virtuelle Maschine.

So aktivieren Sie Windows Sandbox:

- Gehen Sie zu Systemsteuerung > Programme > Windows-Features aktivieren oder deaktivieren

- Aktivieren Sie Windows Sandbox

- Computer neu starten

- Vom Startmenü aus starten

Alles, was Sie in Sandbox tun, ist vollständig isoliert. Wenn Sie Sandbox schließen, wird alles gelöscht.

Anwendungsfälle:

- Software testen, bevor sie auf dem Hauptsystem installiert wird

- Verdächtige Dateien öffnen

- Fragwürdige Websites besuchen

Anwendungssteuerung und Hardware-Sicherheitsschlüssel

Für Unternehmen oder Hochsicherheitsbedürfnisse bietet Windows AppLocker (Pro/Enterprise) und Windows Defender Application Control zur Whitelist genehmigter Anwendungen. Diese sind komplex und können Arbeitsabläufe unterbrechen, wenn sie falsch konfiguriert sind – nur für fortgeschrittene Nutzer.

Hardware-Sicherheitsschlüssel (YubiKey, Titan Security Key) bieten Phishing-resistente 2FA, die nicht abgefangen werden kann. Sie sind extrem sicher, kosten aber 25-60 $ und erfordern physischen Zugriff (Backup-Methoden notwendig).

Regelmäßige Sicherheitswartung

Sicherheit ist keine einmalige Einrichtung – sie erfordert fortlaufende Wartung. Hier ist mein empfohlener Zeitplan:

Wöchentliche Aufgaben (5 Minuten)

- Überprüfen Sie, ob Windows Update erfolgreich ausgeführt wurde

- Prüfen Sie Windows-Sicherheit auf Bedrohungen oder Empfehlungen

- Schauen Sie sich kürzlich installierte Programme an (deinstallieren Sie alles Unbekannte)

Monatliche Aufgaben (30 Minuten)

- Vollständigen Microsoft Defender-Scan ausführen

- Autostart-Programme überprüfen (Task-Manager > Autostart)

- Auf Software-Updates prüfen (Browser, gängige Programme)

- Browser-Erweiterungen überprüfen (nicht verwendete entfernen)

- Überprüfen Sie, ob Backup erfolgreich ausgeführt wurde (Dateiversionsverlauf oder Cloud-Backup prüfen)

Vierteljährliche Aufgaben (1 Stunde)

- Wiederherstellung von Dateien aus Backup testen (sicherstellen, dass Backups tatsächlich funktionieren)

- App-Berechtigungen überprüfen (Einstellungen > Datenschutz & Sicherheit)

- Kritische Passwörter ändern (falls kein Passwort-Manager verwendet wird)

- Wiederherstellungsinformationen überprüfen und aktualisieren (Telefonnummern, E-Mail-Adressen auf Konten)

- Alte Konten aufräumen, die Sie nicht mehr verwenden (reduziert Angriffsfläche)

Jährliche Aufgaben (2 Stunden)

- Umfassende Sicherheitsüberprüfung

- Backup-Strategie aktualisieren

- Notfallkontakte überprüfen und aktualisieren

- Sicherheitstools überdenken und ob sich Ihre Bedürfnisse geändert haben

- Diesen Leitfaden auf Updates überprüfen (ich halte ihn aktuell)

Eine nachhaltige Sicherheitsroutine aufbauen

Das habe ich aus einem Jahrzehnt Beratung gelernt: Perfekte Sicherheit, die Sie nicht aufrechterhalten, ist schlechter als gute Sicherheit, die Sie konsequent befolgen.

Beginnen Sie mit den wesentlichen Schichten:

- Microsoft Defender aktivieren und konfigurieren (30 Minuten heute)

- Automatische Windows-Updates einschalten (5 Minuten heute)

- Passwort-Manager einrichten (1 Stunde diese Woche)

- 2FA für kritische Konten aktivieren (2 Stunden diesen Monat)

- Automatische Backups konfigurieren (1 Stunde diese Woche)

Diese fünf Dinge schützen Sie vor 95 % der Bedrohungen, denen Sie tatsächlich begegnen werden.

Fügen Sie dann schrittweise hinzu:

- Datenschutz-Kontrollen

- Erweiterte Authentifizierung

- Zusätzliche Tools nach Bedarf für Ihr spezifisches Risikoniveau

Versuchen Sie nicht, alles auf einmal zu implementieren. Sie werden überfordert sein und aufgeben. Bauen Sie nachhaltige Gewohnheiten schrittweise auf.

Häufig gestellte Fragen

Brauche ich wirklich Drittanbieter-Antivirensoftware im Jahr 2025?

Für die meisten Nutzer, ehrlich gesagt, nein. Microsoft Defender hat sich erheblich weiterentwickelt und bietet jetzt ausgezeichneten Schutz, der vielen kostenpflichtigen Antivirenlösungen entspricht oder sie übertrifft. In unabhängigen Tests (AV-TEST, AV-Comparatives) punktet Defender durchweg in der oberen Liga bei der Malware-Erkennung.

Das Risiko hier ist, dass Antiviren-Marketing Angst erzeugt, dass Windows-Sicherheit nicht ausreicht – aber das tut sie absolut für 95 % der Nutzer. Erwägen Sie Drittanbieter-Antivirus nur, wenn Sie gebündelte Funktionen wie VPN, Passwort-Manager oder Kindersicherung benötigen, oder wenn Sie sich in einer Hochrisiko-Umgebung befinden, die zusätzliche Schutzschichten erfordert.

Ist Windows Defender wirklich gut genug für ernsthaften Schutz?

Ja, und ich sage dies nach über 10 Jahren in der Cybersicherheit. Moderner Microsoft Defender umfasst Echtzeitschutz, cloudbasierte Bedrohungsintelligenz, Ransomware-Schutz mit kontrolliertem Ordnerzugriff, Exploit-Schutz gegen Zero-Days und integrierte Firewall.

Um sicher zu bleiben, aktivieren Sie alle Schutzfunktionen (besonders Manipulationsschutz und kontrollierten Ordnerzugriff), halten Sie Windows aktuell und kombinieren Sie es mit sicheren Surf-Praktiken. Die Kombination aus richtig konfiguriertem Defender plus Nutzerbewusstsein bietet ausgezeichnete Sicherheit ohne Kosten für Drittsoftware.

Sollte ich zu Hause in meinem sicheren WLAN-Netzwerk ein VPN verwenden?

Für die meiste Heimnutzung in Ihrem eigenen WLAN brauchen Sie kein VPN. Wenn Sie Ihren Router richtig gesichert haben (WPA3/WPA2-Verschlüsselung, starkes Passwort, Firmware aktualisiert), ist Ihr Heimnetzwerk bereits verschlüsselt.

VPNs sind kritisch für öffentliches WLAN (Cafés, Flughäfen, Hotels), wo jeder im Netzwerk potenziell Verkehr abfangen kann. Zu Hause helfen VPNs nur, wenn Sie das Surfen vor Ihrem ISP verbergen, auf geografisch eingeschränkte Inhalte zugreifen oder eine zusätzliche Datenschutzschicht hinzufügen möchten. Das Risiko hier ist minimal für die Heimnutzung – konzentrieren Sie Ihre Sicherheitsbemühungen stattdessen auf stärkere Passwörter, 2FA und Backups.

Wie kann ich feststellen, ob mein Computer mit Malware infiziert wurde?

Warnzeichen umfassen: ungewöhnliche Langsamkeit oder hohe CPU-Auslastung im Leerlauf (Task-Manager prüfen), Programme, die automatisch starten und die Sie nicht installiert haben, Browser-Startseite oder Suchmaschine ohne Ihre Eingabe geändert, übermäßige Pop-up-Werbung auch außerhalb des Browsers, unbekannte Programme in Ihrer Liste installierter Apps, Antivirenprogramm deaktiviert und lässt sich nicht wieder einschalten, und häufige Abstürze oder Fehlermeldungen. Für systematische Ansätze zur Diagnose von Abstürzen und Fehlern siehe unseren Windows-Problembehandlungsleitfaden.

Um sicher zu bleiben, führen Sie einen vollständigen Microsoft Defender-Scan aus, verwenden Sie einen Zweitmeinungs-Scanner wie Malwarebytes kostenlos, starten Sie im abgesicherten Modus und scannen Sie erneut, prüfen Sie Task-Manager > Autostart-Registerkarte auf unbekannte Programme und überprüfen Sie Browser-Erweiterungen auf Verdächtiges. Wenn Malware nach Entfernungsversuchen bestehen bleibt, erwägen Sie eine saubere Windows-Neuinstallation.

Was ist der beste Weg, um starke Passwörter zu erstellen, die ich mir tatsächlich merken kann?

Verwenden Sie einen Passwort-Manager – Punkt. Der alte Rat über die Erstellung einprägsamer Passwörter skaliert nicht, wenn Sie eindeutige Passwörter für über 50 Konten benötigen.

Passwort-Manager wie Bitwarden (kostenlos), 1Password (bezahlt) oder Microsoft Authenticator generieren wirklich zufällige Passwörter mit über 16 Zeichen, speichern sie sicher, füllen sie automatisch aus, funktionieren auf allen Geräten und können nicht gephisht werden (sie füllen Ihr Bankpasswort nicht auf einer gefälschten Seite aus). Das einzige Passwort, das Sie sich merken müssen, ist Ihr Master-Passwort – machen Sie es zu einer langen Passphrase wie „korrekt-pferd-batterie-heftklammer” (4+ zufällige Wörter).

Um sicher zu bleiben, verwenden Sie niemals Passwörter über Konten hinweg wieder, aktivieren Sie 2FA für Ihren Passwort-Manager selbst und beginnen Sie mit Ihren kritischsten Konten (E-Mail, Banking) und migrieren Sie dann schrittweise andere.

Sollte ich die Windows-Diagnosedatenerfassung für besseren Datenschutz ausschalten?

Setzen Sie sie stattdessen auf „Nur erforderliche Diagnosedaten” anstatt sie komplett auszuschalten. Erforderliche Daten umfassen grundlegende Geräteinformationen, Einstellungen und Funktionen – notwendig, damit Windows ordnungsgemäß funktioniert und Sicherheitsupdates erhält. Optionale Daten umfassen detaillierte Nutzungsmuster, Absturzberichte und Browserdaten, die Microsoft für Produktverbesserungen und Werbung verwendet.

Der Kompromiss ist vernünftig: Sie behalten die volle Windows-Funktionalität bei und reduzieren gleichzeitig die Datenerfassung erheblich. Um sicher zu bleiben, deaktivieren Sie auch „Freihand- und Eingabeerkennung verbessern”, „Maßgeschneiderte Erfahrungen” und löschen Sie regelmäßig Diagnosedaten über Einstellungen > Datenschutz & Sicherheit > Diagnose & Feedback.

Wie oft sollte ich meine wichtigen Dateien sichern?

Für kritische Dateien (Familienfotos, Arbeitsdokumente, Finanzunterlagen) verwenden Sie kontinuierliche oder tägliche automatisierte Backups. Der Windows-Dateiversionsverlauf kann stündlich auf eine externe Festplatte sichern – einstellen und vergessen. Cloud-Backup-Dienste wie OneDrive, Google Drive oder Backblaze synchronisieren kontinuierlich im Hintergrund.

Befolgen Sie die 3-2-1-Regel: 3 Kopien der Daten, 2 verschiedene Speichertypen (externe Festplatte + Cloud), 1 Kopie außer Haus. Das Risiko hier ist katastrophal: Ransomware kann alles einschließlich angeschlossener Backup-Laufwerke verschlüsseln. Ein Offline-Backup (wöchentlich rotierte nicht angeschlossene externe Festplatte) plus Cloud-Backup schützt sowohl vor Ransomware als auch vor physischen Katastrophen (Feuer, Diebstahl, Hardwareausfall).

Ist öffentliches WLAN wirklich gefährlich, oder ist das übertrieben?

Öffentliches WLAN ist legitim riskant, wenn Sie ohne Schutz auf sensible Konten zugreifen. Stellen Sie es sich vor wie laut sprechen in einem überfüllten Raum – jeder in der Nähe mit grundlegenden Tools kann unverschlüsselten Verkehr belauschen. Modernes HTTPS (das Schlosssymbol) verschlüsselt den meisten Web-Verkehr, was erheblich hilft.

Allerdings können Angreifer in öffentlichem WLAN immer noch Man-in-the-Middle-Angriffe durchführen, gefälschte „Evil Twin”-Netzwerke erstellen, die legitim aussehen, oder unverschlüsselten Verkehr abfangen. Um in öffentlichem WLAN sicher zu bleiben: Verwenden Sie ein VPN, um allen Verkehr zu verschlüsseln, überprüfen Sie, dass Sie sich mit dem legitimen Netzwerknamen verbinden, vermeiden Sie den Zugriff auf Bank- oder sensible Konten und geben Sie niemals Passwörter auf HTTP-Seiten ein (nur HTTPS). Mindestens halten Sie sich an HTTPS-Seiten und vermeiden Sie alles Sensible.

Muss ich meine Passwörter regelmäßig ändern, oder ist das veralteter Rat?

Passwortrotation ist größtenteils veralteter Rat, der mehr Probleme schuf, als er löste. Aktuelle NIST-Richtlinien (National Institute of Standards and Technology) sagen, erzwingen Sie keine regelmäßigen Passwortwechsel, es sei denn, es gibt Hinweise auf eine Kompromittierung. Warum? Erzwungene Änderungen führten dazu, dass Menschen schwächere Passwörter erstellten (Passwort1, Passwort2, Passwort3) oder minimale Änderungen vornahmen (am Ende „!” hinzufügen).

Um stattdessen sicher zu bleiben: Verwenden Sie starke eindeutige Passwörter für jedes Konto (über Passwort-Manager), aktivieren Sie 2FA für kritische Konten, überwachen Sie auf Einbrüche (viele Passwort-Manager enthalten Dark-Web-Überwachung), ändern Sie Passwörter sofort, wenn ein Dienst einen Einbruch ankündigt, und verwenden Sie niemals Passwörter über Konten hinweg wieder. Ein starkes Passwort mit 2FA, das sich nie ändert, ist unendlich besser als schwache Passwörter, die monatlich geändert werden.

Wie erkenne ich, ob eine E-Mail tatsächlich ein Phishing-Versuch ist?

Prüfen Sie diese Warnsignale: Absender-E-Mail-Adresse stimmt nicht mit der Unternehmensdomäne überein (fahren Sie mit der Maus über den Absendernamen, um die echte Adresse zu sehen – legitimes PayPal verwendet @paypal.com, nicht @paypa1-security.com), allgemeine Begrüßung („Sehr geehrter Kunde” statt Ihres Namens), dringende Drohungen, die Panik erzeugen („Konto in 24 Stunden gesperrt!”), Anfragen nach Passwörtern oder sensiblen Informationen per E-Mail (legitime Unternehmen fragen nie), schlechte Grammatik und Rechtschreibfehler und verdächtige Links (ohne zu klicken mit der Maus darüberfahren, um echte URL zu sehen – Linktext sagt vielleicht paypal.com, geht aber tatsächlich zur Phishing-Seite).

Um sicher zu bleiben: Klicken Sie niemals auf Links in E-Mails für Bank-, Zahlungs- oder sensible Konten, geben Sie Website-Adressen stattdessen direkt in den Browser ein, verwenden Sie Lesezeichen für häufige Seiten und rufen Sie im Zweifelsfall das Unternehmen unter der Nummer von ihrer offiziellen Website an (nicht unter einer Nummer in der E-Mail). Wenn eine E-Mail Dringlichkeit und Panik erzeugt, ist das absichtlich – Phisher wollen, dass Sie handeln, ohne nachzudenken.

Kann ich Windows Update sicher deaktivieren, um zu verhindern, dass es meine Arbeit unterbricht?

Nein, und hier ist, warum dies so riskant ist: Wenn Microsoft Sicherheitspatches veröffentlicht, sagen sie Angreifern gleichzeitig genau, wo Schwachstellen existieren. Innerhalb von Stunden nach dem „Patch Tuesday” (Microsofts monatlicher Update-Zyklus) erstellen Angreifer Exploits, die auf ungepatchte Systeme abzielen. Ich habe Unternehmen gesehen, die nur Wochen nachdem Microsoft genau die Schwachstelle gepatcht hat, die ausgenutzt wurde, Ransomware-Angriffe erlitten haben – sie hatten Updates deaktiviert, um Störungen zu vermeiden.

Um sicher zu bleiben und gleichzeitig Unterbrechungen zu minimieren: Halten Sie automatische Updates aktiviert, setzen Sie Nutzungszeiten in den Windows Update-Einstellungen (verhindert Neustarts während der Arbeitszeiten), planen Sie Neustarts für über Nacht oder bestimmte Zeiten, aktivieren Sie „Aktualisieren Sie mich” für beschleunigte Sicherheitsupdates und schieben Sie niemals Sicherheitsupdates auf (Feature-Updates können warten, Sicherheitspatches nicht). Die Unannehmlichkeit gelegentlicher Neustarts ist nichts im Vergleich zu den katastrophalen Kosten eines vermeidbaren Einbruchs.

Fazit: Praktische Windows-Sicherheit ohne Paranoia

Ich habe Ihnen in diesem umfassenden Windows-Sicherheitsleitfaden viel zugemutet. Lassen Sie mich es auf das destillieren, was wirklich zählt:

Die Grundlagen, die die meisten Probleme verhindern:

- Halten Sie Windows und Software aktuell

- Verwenden Sie Microsoft Defender richtig konfiguriert

- Verwenden Sie starke, eindeutige Passwörter (über Passwort-Manager)

- Aktivieren Sie Zwei-Faktor-Authentifizierung für wichtige Konten

- Pflegen Sie Backups (3-2-1-Strategie)

- Denken Sie nach, bevor Sie auf Links klicken oder Dateien herunterladen

Das war’s. Ja, es gibt fortgeschrittenere Sicherheitsmaßnahmen in diesem Leitfaden. Aber wenn Sie diese sechs Dinge konsequent tun, sind Sie sicherer als 90 % der Windows-Nutzer.

Windows-Sicherheit muss nicht Ihr Leben bestimmen oder Sie paranoid machen. Es geht darum, nachhaltige Gewohnheiten aufzubauen, die Ihren PC schützen, ohne ständige Sorgen.

Was als nächstes zu tun ist:

- Verbringen Sie heute 30 Minuten damit, Microsoft Defender richtig zu konfigurieren

- Richten Sie diese Woche Dateiversionsverlauf oder Cloud-Backup ein

- Implementieren Sie diesen Monat einen Passwort-Manager

- Aktivieren Sie in diesem Quartal 2FA für Ihre E-Mail und Ihr Banking

Ich werde detaillierte Leitfäden zu jedem dieser Themen als Teil unserer Sicherheitsserie veröffentlichen. Setzen Sie ein Lesezeichen auf diese Seite und schauen Sie auf Updates zurück.

Fanden Sie diesen Leitfaden hilfreich? Teilen Sie ihn mit jemandem, der bessere Windows-Sicherheit braucht – Sie könnten ihn vor einem Ransomware-Angriff oder Dateneinbruch bewahren. Sicherheit ist ein Bereich, wo ein Gramm Vorbeugung wirklich ein Pfund Heilung wert ist.

Tauchen Sie tiefer in Windows-Sicherheit ein:

- Vollständiger Microsoft Defender-Einrichtungsleitfaden - Detaillierte Anleitung zur Schutzkonfiguration

- Malware-Identifikations- und Entfernungsleitfaden - Schritt-für-Schritt-Problembehandlung für infizierte Systeme

- Leitfaden für sichere Surf-Praktiken - Bedrohungen online erkennen, bevor sie Ihren PC kompromittieren

- Anleitung zur Einrichtung der Zwei-Faktor-Authentifizierung - Zusätzliche Sicherheit für Ihre kritischen Konten hinzufügen

- Datenschutzeinstellungen in Windows 11-Leitfaden - Umfassende Datenschutzkonfiguration

Bleiben Sie da draußen sicher. Und denken Sie daran: Wenn etwas verdächtig erscheint, vertrauen Sie Ihren Instinkten. Dieses Bauchgefühl hat Sie wahrscheinlich öfter gerettet, als Sie merken.

Wenn Sie Fragen zu irgendetwas in diesem Leitfaden haben, bin ich hier, um zu helfen. Sicherheit kann überwältigend erscheinen, aber wir werden es zusammen in bewältigbare Schritte unterteilen.